Закон об электронной цифровой подписи. Электронная цифровая подпись – использование, где получить, Федеральный закон

Цифровая подпись

Электро́нная цифрова́я по́дпись (ЭЦП )- реквизит электронного документа , предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе, а также обеспечивает неотказуемость подписавшегося.

Общая схема

Схема электронной подписи обычно включает в себя:

- алгоритм генерации ключевых пар пользователя;

- функцию вычисления подписи;

- функцию проверки подписи.

Функция вычисления подписи на основе документа и секретного ключа пользователя вычисляет собственно подпись. В зависимости от алгоритма функция вычисления подписи может быть детерминированной или вероятностной. Детерминированные функции всегда вычисляют одинаковую подпись по одинаковым входным данным. Вероятностные функции вносят в подпись элемент случайности, что усиливает криптостойкость алгоритмов ЭЦП. Однако, для вероятностных схем необходим надёжный источник случайности (либо аппаратный генератор шума, либо криптографически надёжный генератор псевдослучайных бит), что усложняет реализацию.

В настоящее время детерминированные схемы практически не используются. Даже в изначально детерминированные алгоритмы сейчас внесены модификации, превращающие их в вероятностные (так, в алгоритм подписи PKCS#1 добавила предварительное преобразование данных (OAEP), включающее в себя, среди прочего, зашумление).

Функция проверки подписи проверяет, соответствует ли данная подпись данному документу и открытому ключу пользователя. Открытый ключ пользователя доступен всем, так что любой может проверить подпись под данным документом.

Поскольку подписываемые документы - переменной (и достаточно большой) длины, в схемах ЭЦП зачастую подпись ставится не на сам документ, а на его хэш . Для вычисления хэша используются криптографические хэш-функции, что гарантирует выявление изменений документа при проверке подписи. Хэш-функции не являются частью алгоритма ЭЦП, поэтому в схеме может быть использована любая надёжная хэш-функция.

Алгоритмы ЭЦП делятся на два больших класса: обычные цифровые подписи и цифровые подписи с восстановлением документа. Обычные цифровые подписи необходимо пристыковывать к подписываемому документу. К этому классу относятся, например, алгоритмы, основанные на эллиптических кривых (ГОСТ Р 34.10-2001, ДСТУ 4145-2002). Цифровые подписи с восстановлением документа содержат в себе подписываемый документ: в процессе проверки подписи автоматически вычисляется и тело документа. К этому классу относится один из самых популярных алгоритмов - код аутентичности сообщения, несмотря на схожесть решаемых задач (обеспечение целостности документа и неотказуемости авторства). Алгоритмы ЭЦП относятся к классу асимметричных алгоритмов, в то время как коды аутентичности вычисляются по симметричным схемам.

Защищённость

Цифровая подпись обеспечивает:

- Удостоверение источника документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор», «внесённые изменения», «метка времени» и т. д.

- Защиту от изменений документа. При любом случайном или преднамеренном изменении документа (или подписи) изменится хэш, следовательно, подпись станет недействительной.

- Невозможность отказа от авторства. Так как создать корректную подпись можно, лишь зная закрытый ключ, а он известен только владельцу, то владелец не может отказаться от своей подписи под документом.

- Предприятиям и коммерческим организациям сдачу финансовой отчетности в государственные учреждения в электронном виде;

- Организацию юридически значимого электронного документооборота.

Возможные атаки на ЭЦП таковы…

Подделка подписи

Получение фальшивой подписи, не имея секретного ключа - задача практически нерешаемая даже для очень слабых шифров и хэшей.

Подделка документа (коллизия первого рода)

Злоумышленник может попытаться подобрать документ к данной подписи, чтобы подпись к нему подходила. Однако в подавляющем большинстве случаев такой документ может быть только один. Причина в следующем:

- Документ представляет из себя осмысленный текст.

- Текст документа оформлен по установленной форме.

- Документы редко оформляют в виде Plain Text - файла, чаще всего в формате DOC или HTML.

Если у фальшивого набора байт и произойдет коллизия с хешем исходного документа, то должны выполниться 3 следующих условия:

- Случайный набор байт должен подойти под сложно структурированный формат файла.

- То, что текстовый редактор прочитает в случайном наборе байт, должно образовывать текст, оформленный по установленной форме.

- Текст должен быть осмысленным, грамотным и соответствующий теме документа.

Впрочем, во многих структурированных наборах данных можно вставить произвольные данные в некоторые служебные поля, не изменив вид документа для пользователя. Именно этим пользуются злоумышленники, подделывая документы.

Вероятность подобного происшествия также ничтожно мала. Можно считать, что на практике такого случиться не может даже с ненадёжными хеш-функциями, так как документы обычно большого объёма - килобайты.

Получение двух документов с одинаковой подписью (коллизия второго рода)

Куда более вероятна атака второго рода. В этом случае злоумышленник фабрикует два документа с одинаковой подписью, и в нужный момент подменяет один другим. При использовании надёжной хэш-функции такая атака должна быть также вычислительно сложной. Однако эти угрозы могут реализоваться из-за слабостей конкретных алгоритмов хэширования, подписи, или ошибок в их реализациях. В частности, таким образом можно провести атаку на SSL-сертификаты и алгоритм хеширования

Социальные атаки

Социальные атаки направлены на «слабое звено» криптосистемы - человека.

- Злоумышленник, укравший закрытый ключ, может подписать любой документ от имени владельца ключа.

- Злоумышленник может обманом заставить владельца подписать какой-либо документ, например используя протокол слепой подписи.

- Злоумышленник может подменить открытый ключ владельца (см. управление ключами) на свой собственный, выдавая себя за него.

Алгоритмы ЭЦП

- Американские стандарты электронной цифровой подписи: ECDSA

- Российские стандарты электронной цифровой подписи: ГОСТ Р 34.10-94 (в настоящее время не действует), ГОСТ Р 34.10-2001

- Украинский стандарт электронной цифровой подписи: ДСТУ 4145-2002

- Стандарт RSA

- схема Шнорра

Управление ключами

Юридические аспекты

В России юридически значимый сертификат электронной подписи выдаёт удостоверяющий центр . Правовые условия использования электронной цифровой подписи в электронных документах регламентирует ФЕДЕРАЛЬНЫЙ ЗАКОН ОТ 10.01.2002 N 1-ФЗ «ОБ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ»

Использование ЭЦП в России

После становления ЭЦП при использовании в электронном документообороте между кредитными организациями и кредитными бюро в 2005 году активно стала развиваться инфраструктура электронного ДОУ между налоговыми органами и налогоплательщиками. Начал работать приказ Министерства по налогам и сборам Российской Федерации от 2 апреля 2002 г. N БГ-3-32/169 «Порядок представления налоговой декларации в электронном виде по телекоммуникационным каналам связи» . Порядок представления налоговой декларации в электронном виде по телекоммуникационным каналам связи определяет общие принципы организации информационного обмена при представлении налогоплательщиками налоговой декларации в электронном виде по телекоммуникационным каналам связи.

В Законе РФ от 10.01.2002 № 1-ФЗ «ОБ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ» прописаны условия использования электронной цифровой подписи, особенности ее использования в сферах государственоого управления и в корпоративной информационной системе. Благодаря электронной цифровой подписи теперь, в частности, многие российские компании осуществляют свою торгово-закупочную деятельность в Интернете, через «Системы электронной торговли» , обмениваясь с контрагентами необходимыми документами в электронном виде, подписанными ЭЦП. Это значительно упрощает и ускоряет проведение конкурсных торговых процедур.

В Москве в рамках реализации ГЦП (Городской целевой программы) "Электронная Москва" был образован Уполномоченный удостоверяющий Центр ОАО "Электронная Москва" (http://www.uc-em.ru) для решения задач координации работ и привлечения инвестиций при выполнении Городской целевой программы.

Использование ЭЦП в других странах

Система электронных подписей широко используется в Эстонской Республике , где введена программа ID-карт, которыми снабжены 3/4 населения страны. При помощи электронной подписи в марте 2007 года были проведены выборы в местный парламент - Рийгикогу. При голосовании электронную подпись использовали 400 000 человек. Кроме того, при помощи электронной подписи можно отправить налоговую декларацию, таможенную декларацию, различные анкеты как в местные самоуправления, так и в государственные органы. В крупных городах при помощи ID-карты возможна покупка месячных автобусных билетов. Все это осуществляется через центральный гражданский портал Eesti.ee http://uc-em.ru/download/06.doc

Постановление Правительства Москвы №249 - ПП от 10 апреля 2007г. "Об утверждении порядка работы органов исполнительной власти города Москвы, государственных учреждений и государственных унитарных предприятий города Москвы с электронными документами, подписанными электронной цифровой подписью" - http://uc-em.ru/download/07.doc

Постановление Правительства Москвы №997 - ПП от 19 декабря 2006г. "Об утверждении порядка использования электронной цифровой подписи органами исполнительной власти города Москвы и государственными заказчиками при размещении государственного заказа города Москвы" - http://uc-em.ru/download/08.doc

Постановление Правительства Москвы №544 - ПП "Об утверждении Положения о Системе уполномоченных удостоверяющих центров органов исполнительной власти города Москвы" - http://uc-em.ru/download/09.doc

Постановление Правительства Москвы №450 - ПП от 6 июля 2004г. "О дополнительных мерах по обеспечению эффективного использования бюджетных средств при формировании, размещении и исполнении городского государственного заказа и создании Единого реестра контрактов и торгов города Москвы" - http://uc-em.ru/download/10.doc

Постановление Правительства Москвы №299-ПП от 11 мая 2004г. "Об утверждении Положения о порядке организации выдачи и отзыва сертификатов ключей электронных цифровых подписей уполномоченных лиц органов исполнительной власти города Москвы" - http://uc-em.ru/download/11.doc

Постановление Правительства Москвы №1079-ПП от 30 декабря 2003г. "Об уполномоченном органе в области использования электронной цифровой подписи в информационных системах органов исполнительной власти города Москвы" - http://uc-em.ru/download/12.doc - (МСЭ Т Н.235.0). Тематики электросвязь, основные понятия EN elliptic curve digital signature with appendix analog of the NIST digital signature algorithm (DSA)EC GDSA … Справочник технического переводчика

Много-много лет назад, работая админом на одном из градообразующих предприятий российской глубинки, мне пришлось впервые столкнуться с понятием «электронно-цифровая подпись» (далее ЭЦП).

В головах руководства, на тот момент, укоренилась мысль, что ЭЦП - это обычная подпись, отсканированная и добавляемая на все документы, которые должны быть «подписаны».

Давайте разбёрмся, что же такое ЭЦП и как она работает.

Для работы с ЭЦП нам, прежде всего, необходим цифровой сертификат и закрытый ключ.

Сначала, нам необходимо установить ЭЦП под документом.

Установка ЭЦП происходит в два шага:

1. Берём документ, который мы хотим подписать и вычисляем хэш от этого документа. (Упрощённо, хэш - это односторонняя математическая функция преобразования документа произвольной длинны, в документ фиксированной длинны).

2. Затем, этот полученный хэш шифруем нашим закрытым ключом.

Теперь документ, с прикреплённой к нему ЭЦП и нашим сертификатом, отправляем получателям.

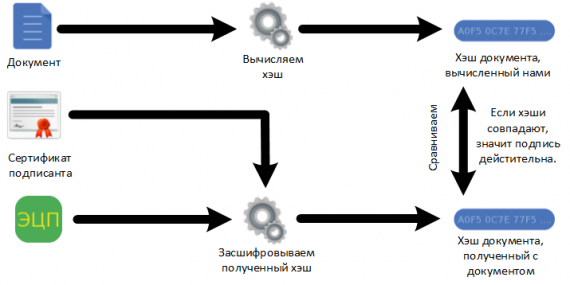

Получив подписанный документ, нам необходимо проверить подпись - действительна она или нет.

Проверка ЭЦП происходит несколько сложнее:

1. Берём документ, подпись под которым необходимо проверить, вычисляем хэш от этого документа.

2. Берём цифровой сертификат пользователя, который подписал документ и прикреплённую к документу ЭЦП (которая является зашифрованым на закрытом ключе подписсанда хэшом оригинального документа) и расшифровываем с помощью открытого ключа.

Таким образом, у нас есть два хэша - тот, который мы вычислили сами и тот, который мы получили вместе с документом и расшифровали открытым ключом подписанта.

3. Теперь сравниываем эти хэши. Если хэши совпадают, значит подпись действительна, если хэши различаются, значит подпись неделйствительна.

В заключении определим, что нам даёт использование цифровой подписи:

1. Неизменяемость в процессе передачи или хранения - если документ был изменён, то хэш, который мы вычислим, и который был прикрёплён к документу, буду разные, следовательно, подпись будет неделйстительная, из чего можно сделать вывод, что документ был изменён;

2. Неотказуемость от авторства - если подпись верна, значит подписант, сертификат (точнее открытый ключ из сертификата) которого используется для расшифрования хэша и является автором документа;

Для того, чтобы было невозможно подделать ЭЦП, закрытый ключ должен быть в единственном экземпляре и доступ к нему должен быть только у владельца. Это можно реализовать используя смарт-карты, но это уже совсем другая история.

Тема «Электронная цифровая подпись»

1. Понятие электронной цифровой подписи и ее техническое обеспечение

2. Организационное и правовое обеспечение электронной цифровой подписи.

1.Понятие электронной цифровой подписи и ее техническое

обеспечение

В мире электронных документов подписание файла с помощью графических символов теряет смысл, так как подделать и скопировать графический символ можно бесконечное количество раз. Электронная Цифровая Подпись (ЭЦП) является полным электронным аналогом обычной подписи на бумаге, но реализуется не с помощью графических изображений, а с помощью математических преобразований над содержимым документа.

Особенности математического алгоритма создания и проверки ЭЦП гарантируют невозможность подделки такой подписи посторонними лицами,

ЭЦП – реквизит электронного документа, предназначенный для защиты данного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа ЭЦП и позволяющий идентифицировать владельца ключа, а

также установить отсутствие искажения информации в электронном документе.

ЭЦП представляет собой определенную последовательность символов,

которая формируется в результате преобразования исходного документа (или любой другой информации) при помощи специального программного обеспечения. ЭЦП добавляется к исходному документу при пересылке. ЭЦП является уникальной для каждого документа и не может быть перенесена на другой документ. Невозможность подделки ЭЦП обеспечивается значительным количеством математических вычислений, необходимых для

её подбора. Таким образом, при получении документа, подписанного ЭЦП,

Применение ЭЦП обеспечивает: простое разрешение спорных ситуаций (регистрация всех действий участника системы во времени),

невозможность изменения заявки участника до даты окончания закупки.

Кроме того, ЭЦП способствует: снижению затрат на пересылку документов, быстрому доступу к торгам, проходящим в любой точке России.

Пользоваться электронной подписью достаточно просто. Никаких специальных знаний, навыков и умений для этого не потребуется. Каждому пользователю ЭЦП, участвующему в обмене электронными документами,

генерируются уникальные открытый и закрытый (секретный)

криптографические ключи.

Закрытый ключ – это закрытый уникальный набор информации объемом 256 бит, хранится в недоступном другим лицам месте на дискете,

смарт-карте, ru-token. Работает закрытый ключ только в паре с открытым

Открытый ключ - используется для проверки ЭЦП получаемых документов/файлов. Технически это набор информации объемом 1024 бита.

Открытый ключ передается вместе с Вашим письмом, подписанным ЭЦП.

Дубликат открытого ключа направляется в Удостоверяющий Центр, где создана библиотека открытых ключей ЭЦП. В библиотеке Удостоверяющего Центра обеспечивается регистрация и надежное хранение открытых ключей во избежание попыток подделки или внесения искажений.

Вы устанавливает под электронным документом свою электронную цифровую подпись. При этом на основе секретного закрытого ключа ЭЦП и содержимого документа путем криптографического преобразования вырабатывается некоторое большое число, которое и является электронно-

цифровой подписью данного пользователя под данным конкретным документом. Это число добавляется в конец электронного документа или сохраняется в отдельном файле.

В подпись, в том числе, записывается следующая информация: имя

файла открытого ключа подписи, информация о лице, сформировавшем подпись, дата формирования подписи.

Пользователь, получивший подписанный документ и имеющий открытый ключ ЭЦП отправителя на основании текста документа и открытого ключа отправителя выполняет обратное криптографическое преобразование, обеспечивающее проверку электронной цифровой подписи отправителя. Если ЭЦП под документом верна, то это значит, что документ действительно подписан отправителем и в текст документа не внесено никаких изменений. В противном случае будет выдаваться сообщение, что сертификат отправителя не является действительным.

Термины и Определения: Электронный документ - документ, в

котором информация представлена в электронно-цифровой форме.

Владелец сертификата ключа подписи - физическое лицо, на имя которого удостоверяющим центром выдан сертификат ключа подписи и которое владеет соответствующим закрытым ключом электронной цифровой подписи, позволяющим с помощью средств электронной цифровой подписи создавать свою электронную цифровую подпись в электронных документах

(подписывать электронные документы).

Средства электронной цифровой подписи - аппаратные и (или)

программные средства, обеспечивающие реализацию хотя бы одной из следующих функций - создание электронной цифровой подписи в электронном документе с использованием закрытого ключа электронной цифровой подписи, подтверждение с использованием открытого ключа электронной цифровой подписи подлинности электронной цифровой подписи в электронном документе, создание закрытых и открытых ключей электронных цифровых подписей.

Сертификат средств электронной цифровой подписи - документ на бумажном носителе, выданный в соответствии с правилами системы сертификации для подтверждения соответствия средств электронной цифровой подписи установленным требованиям.

Сертификат ключа подписи - документ на бумажном носителе или электронный документ с электронной цифровой подписью уполномоченного лица удостоверяющего центра, которые включают в себя открытый ключ электронной цифровой подписи и которые выдаются удостоверяющим центром участнику информационной системы для подтверждения подлинности электронной цифровой подписи и идентификации владельца сертификата ключа подписи.

Пользователь сертификата ключа подписи - физическое лицо,

использующее полученные в удостоверяющем центре сведения о сертификате ключа подписи для проверки принадлежности электронной цифровой подписи владельцу сертификата ключа подписи.

Информационная система общего пользования - информационная система, которая открыта для использования всеми физическими и юридическими лицами и в услугах которой этим лицам не может быть отказано.

Корпоративная информационная система - информационная система, участниками которой может быть ограниченный круг лиц,

определенный ее владельцем или соглашением участников этой

информационной системы.

Удостоверяющий центр - юридическое лицо, выполняющее функции по: изготовлению сертификатов ключей подписей, созданию ключей электронных цифровых подписей по обращению участников информационной системы с гарантией сохранения в тайне закрытого ключа электронной цифровой подписи, приостановлению и возобновлению действие сертификатов ключей подписей, а также аннулированию их,

ведению реестра сертификатов ключей подписей, обеспечению его актуальности и возможности свободного доступа к нему участников информационных систем, проверке уникальности открытых ключей электронных цифровых подписей в реестре сертификатов ключей подписей и архиве удостоверяющего центра, выдаче сертификатов ключей подписей в форме документов на бумажных носителях и (или) в форме электронных

документов с информацией об их действии, осуществлению по обращениям пользователей сертификатов ключей подписей подтверждения подлинности электронной цифровой подписи в электронном документе в отношении выданных им сертификатов ключей подписей, предоставлению участникам информационных систем иных связанных с использованием электронных цифровых подписей услуг.

При этом удостоверяющий центр должен обладать необходимыми материальными и финансовыми возможностями, позволяющими ему нести гражданскую ответственность перед пользователями сертификатов ключей подписей за убытки, которые могут быть понесены ими вследствие недостоверности сведений, содержащихся в сертификатах ключей подписей.

2. Организационное и правовое обеспечение электронной

цифровой подписи.

Правовое обеспечение электронной цифровой подписи следует понимать не только как совокупность нормативно-правовых актов,

обеспечивающих правовой режим ЭЦП и средств ЭЦП. Это гораздо более широкое понятие. Оно лишь начинается с государственного закона об электронной цифровой подписи, но развивается далее и впоследствии охватывает все теоретические и практические вопросы, связанные с электронной коммерцией вообще.

Первый в мире закон об электронной цифровой подписи был принят в марте 1995 г. Законодательным собранием штата Юта (США) и утвержден Губернатором штата.

Закон получил название Utah Digital Signature Act. Ближайшими последователями штата Юта стали штаты Калифорния, Флорида, Вашингтон,

где вскоре тоже были приняты соответствующие законодательные акты.

В качестве основных целей первого закона об электронной подписи были провозглашены:

Минимизация ущерба от событий незаконного использования и подделки электронной цифровой подписи;

обеспечение правовой базы для деятельности систем и органов сертификации и верификации документов, имеющих электронную природу;

правовая поддержка электронной коммерции (коммерческих операций, совершаемых с использованием средств вычислительной техники);

придание правового характера некоторым техническим стандартам,

ранее введенным Международным союзом связи (ITU - International Telecommunication Union) и Национальным институтом стандартизации США (ANSI - American National Standards Institute), а также рекомендациям Наблюдательного совета Интернета (IAB - Internet Activity Board),

выраженным в документах RFC 1421 - RFC 1424.

Закон состоит из пяти частей:

В первой части вводятся основные понятия и определения, связанные с использованием ЭЦП и функционированием средств ЭЦП. Здесь же рассматриваются формальные требования к содержательной части электронного сертификата, удостоверяющего принадлежность открытого ключа юридическому или физическому лицу.

Вторая часть закона посвящена лицензированию и правовому регулированию деятельности центров сертификации.

Прежде всего, здесь оговорены условия, которым должны удовлетворять физические и юридические лица для получения соответствующей лицензии, порядок ее получения, ограничения лицензии и условия ее отзыва. Важным моментом данного раздела являются условия признания действительности сертификатов, выданных нелицензированными удостоверителями, если участники электронной сделки выразили им совместное доверие и отразили его в своем договоре. Фактически здесь закрепляется правовой режим сетевой модели сертификации, рассмотренной нами выше.

В третьей части закона сформулированы обязанности центров сертификации и владельцев ключей. В частности, здесь рассмотрены:

порядок выдачи сертификата;

порядок предъявления сертификата и открытого ключа;

условия хранения закрытого ключа;

действия владельца сертификата при компрометации закрытого

порядок отзыва сертификата;

срок действия сертификата;

условия освобождения центра сертификации от ответственности за неправомерное использование сертификата и средств ЭЦП;

порядок создания и использования страховых фондов,

предназначенных для компенсации ущерба третьим лицам, возникшего в результате неправомочного применения ЭЦП.

Четвертая часть закона посвящена непосредственно цифровой подписи.

Ее основное положение заключается в том, что документ, подписанный цифровой подписью, имеет ту же силу, что и обычный документ,

подписанный рукописной подписью.

В пятой части закона рассмотрены вопросы взаимодействия центров сертификации с административными органами власти, а также порядок функционирования так называемых репозитариев - электронных баз данных, в которых хранятся сведения об изданных и отозванных сертификатах.

В целом закон об ЭЦП штата Юта отличается от других аналогичных правовых актов высокой подробностью.

Германский закон об электронной подписи (Signaturgesetz) был введен в действие в 1997 г. и стал первым европейским законодательным актом такого рода. Целью закона объявлено создание общих условий для такого применения электронной подписи, при котором ее подделка или фальсификация подписанных данных могут быть надежно установлены.

В Законе прослеживаются следующие основные направления:

установление четких понятий и определений;

подробное регулирование процедуры лицензирования органов сертификации и процедуры сертификации открытых ключей пользователей средств ЭЦП (правовой статус, порядок функционирования центров

сертификации, их взаимодействие с государственными органами и другими центрами сертификации, требования к сертификату открытого ключа электронной подписи);

Рассмотрение вопросов защищенности цифровой подписи и данных,

подписанных с ее помощью, от фальсификации;

Порядок признания действительности сертификатов открытых ключей.

По своему духу германский Закон об электронной подписи является регулирующим.

В отличие от аналогичного закона Германии, Федеральный Закон об электронной подписи США является координирующим правовым актом. Это связано с тем, что ко времени его принятия соответствующее регулирующее законодательство уже сложилось в большинстве отдельных штатов.

Как видно из названия Закона (Electronic Signatures in Global and National Commerce Act), его основное назначение состоит в обеспечении правового режима цифровой электронной подписи в электронной коммерции. Подписание Закона Президентом США состоялось в день национального праздника - 4 июля 2000 г. (День независимости), что должно придать этому законодательному акту особое значение. По мнению обозревателей принятие данного закона символизирует вступление человечества в новую эру - эру электронной коммерции.

ответственных за функционирование ее инфраструктуры. Не сосредоточиваясь на конкретных правах и обязанностях центров сертификации, которым уделяется особое внимание в законодательствах других стран, Федеральный Закон США относит их к понятию инфраструктура ЭЦП и в самых общих чертах оговаривает взаимодействие элементов этой структуры с правительственными органами.

В России с основными положениями Федерального Закона об

электронной подписи можно познакомиться на примере проекта. Согласно проекту, Закон состоит из пяти глав и содержит более двадцати статей.

В первой главе рассмотрены общие положения, относящиеся к Закону.

Как и аналогичные законы других государств, российский законопроект опирается на несимметричную криптографию. Основной целью Закона провозглашается обеспечение правовых условий для применения ЭЦП в электронном документообороте и реализации услуг по удостоверению ЭЦП участников договорных отношений.

Во второй главе рассмотрены принципы и условия использования электронной подписи. Здесь, во-первых, выражена возможность, а во-вторых,

приведены условия равнозначности рукописной и электронной подписи.

Кроме того, особо акцентировано внимание на характерных преимуществах ЭЦП:

лицо может иметь неограниченное количество закрытых ключей ЭЦП, то есть, создать себе разные электронные подписи и использовать их в разных условиях;

все экземпляры документа, подписанные ЭЦП, имеют силу оригинала.

Проект российского Закона предусматривает возможность ограничения сферы применения ЭЦП. Эти ограничения могут накладываться федеральными законами, а также вводиться самими участниками электронных сделок и отражаться в договорах между ними.

Интересно положение статьи о средствах ЭЦП, в которой закрепляется утверждение о том, что «средства ЭЦП не относятся к средствам,

обеспечивающим конфиденциальность информации». На самом деле это не совсем так. По своей природе средства ЭЦП, основанные на механизмах несимметричной криптографии, конечно же, могут использоваться для защиты информации. Возможно, это положение включено для того, чтобы избежать коллизий с другими нормативными актами, ограничивающими применение средств криптографии в обществе.

Важным отличием от аналогичных законов других государств является

положение российского законопроекта о том, что владелец закрытого ключа несет ответственность перед пользователем соответствующего открытого ключа за убытки, возникающие в случае ненадлежащим образом организованной охраны закрытого ключа.

Еще одной отличительной чертой российского законопроекта является список требований к формату электронного сертификата. Наряду с общепринятыми полями, рассмотренными нами выше, российский законодатель требует обязательного включения в состав сертификата наименования средств ЭЦП, с которыми можно использовать данный открытый ключ, номер сертификата на это средство и срок его действия,

наименование и юридический адрес центра сертификации, выдавшего данный сертификат, номер лицензии этого центра и дату ее выдачи. В

зарубежном законодательстве и в международных стандартах мы не находим требований столь подробного описания программного средства ЭЦП, с

помощью которого генерировался открытый ключ. По-видимому, это требование российского законопроекта продиктовано интересами безопасности страны.

Массовое применение программного обеспечения, исходный код которого не опубликован и потому не может быть исследован специалистами, представляет общественную угрозу. Это относится не только к программным средствам ЭЦП, но и вообще к любому программному обеспечению, начиная с операционных систем и заканчивая прикладными программами.

В третьей главе рассмотрен правовой статус центров сертификации (в

терминологии законопроекта - удостоверяющих центров открытых ключей электротой подписи). В России оказание услуг по сертификации электронной подписи является лицензируемым видом деятельности, которым могут заниматься только юридические лица. Удостоверение электронной подписи государственных учреждений могут осуществлять только государственные удостоверяющие центры.

По своему характеру структура органов сертификации -

Электронная цифровая подпись (ЭЦП) электронного документа выполняет те же функции, что и обычная подпись на бумажном носителе.

ЭЦП удостоверяет:

ЭЦП – уникальный реквизит (характеристика) электронного документа, полученный путем криптографической обработки (шифрования) информации.

Так, ВТБ 24 вводит ЭЦП при использовании своего удаленного сервиса – «Телебанк» . Предлагается два уровня защиты электронных сообщений – система обычных лигинов и паролей и, собственно, полноценная ЭЦП на основе программного обеспечения от ЗАО «Сигнал-Ком» (*).

Как получить и работать с ЭЦП

После обращения в выбранный УЦ и получения сертификата ЭЦП, представляющего обычную USB-флешку, вы должны установить на свой компьютер специальное программное обеспечение. Сделать это нужно, обратившись в ту организацию, с которой/через которую вы хотите осуществлять обмен письмами с электронной подписью. В ВТБ 24 это IT-продукт от ЗАО «Сигнал-Ком». Другой банк/госорган/учреждение могут предложить изделие иного разработчика.

Теперь вы готовы подписывать свои электронные сообщения ЭЦП.

Ниже приведены наиболее простые и стандартные ситуации по практическому применению электронной подписи на примере работы программы «Крипто Про CSP» в Outlook MS Office.

Обмен сертификатами

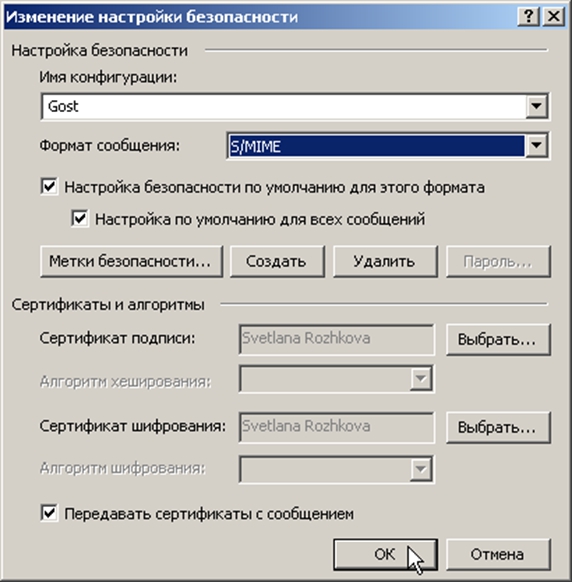

Прежде всего, вы делаете необходимые настройки для работы ЭЦП на вашем компьютере. При возникновении трудностей на этом этапе, вам необходимо получить развернутую консультацию разработчика ПО.

Для начала электронного взаимодействия следует обменяться сертификатами с потенциальными получателями ваших писем с ЭЦП. Сделать это можно, выслав любое тестовое подписанное сообщение по требуемому адресу. Вместе с ним уйдет и сертификат.

В Outlook выбираете пункт из меню «Сервис»-«Параметры». В открывшемся окне - «Изменение настройки безопасности» и ставите галочку в поле «Передавать сертификаты с сообщением».

Создание и отправка письма, подписанного ЭЦП

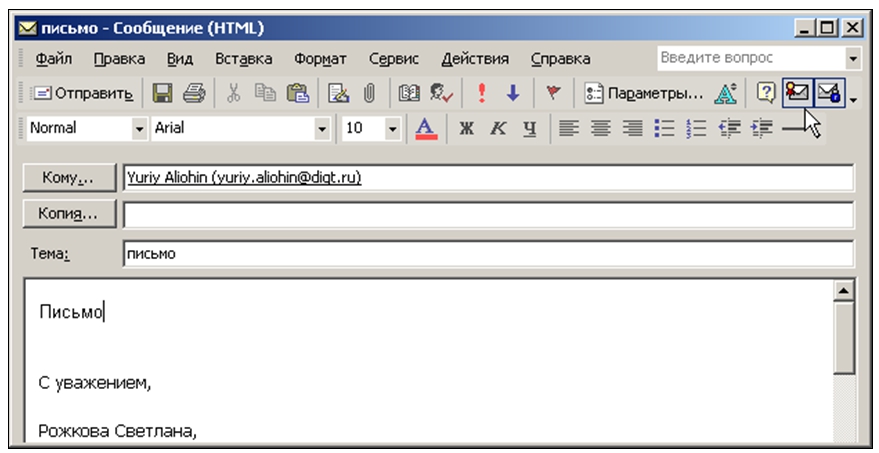

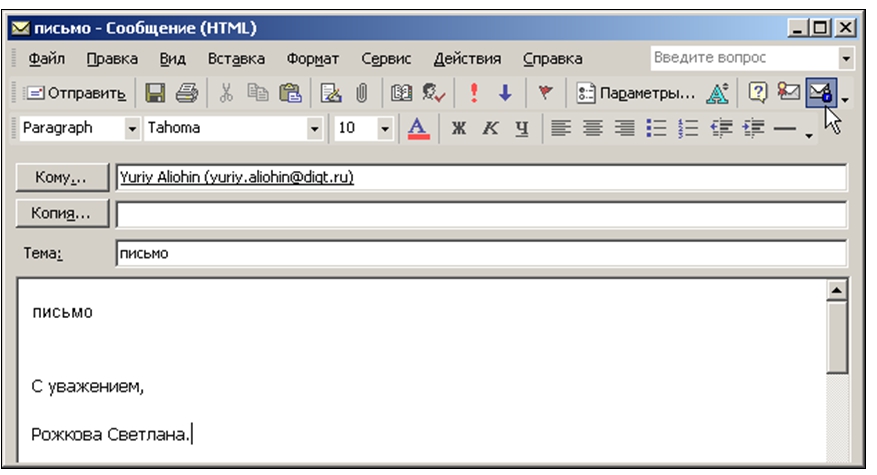

- Кликаете на поле «Создать / Создать сообщение».

- Выбираете получателя, вводите тему сообщения и прикрепляете (при необходимости) файлы.

- Для отсылки сообщения с ЭЦП нажимаете курсором на поле «Подписать/Sign» в правой части экрана (смотрите курсор на рисунке).

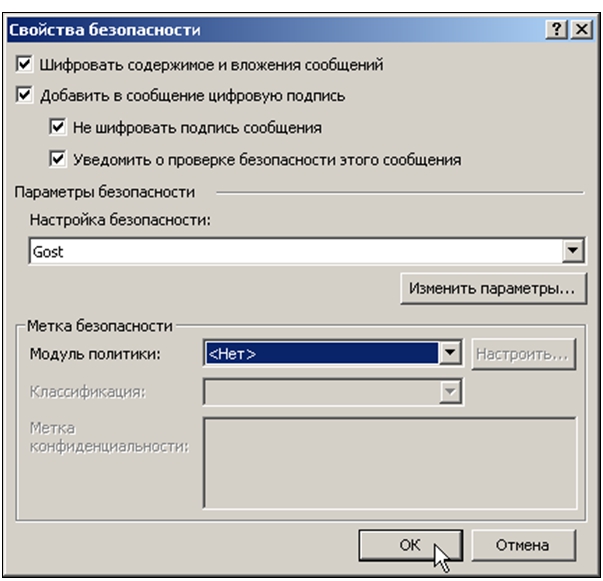

4. В меню «Параметры - Параметры безопасности» выберите закладку «Свойства безопасности» и поставьте галочку в поле «Добавить в сообщение цифровую подпись».

5. В меню «Параметры - Параметры безопасности» выберите закладку «Свойства безопасности» и поставьте галочку в поле «Добавить в сообщение цифровую подпись».

6. Теперь вы можете отправить письмо, подписанное ЭЦП. Кликайте курсором на поле «Отправить».

Создание и отправка зашифрованного сообщения

1 и 2 аналогичны пунктам 1-2 предыдущего раздела

3. Кликните курсором на поле «Зашифровать сообщение и вложение» (курсор на рисунке).

4. Если вы хотите подписать сообщение ЭЦП, дополнительно выполните пункты 3-5 раздела № 2.

5. Кликайте на «Оправить» и отсылайте зашифрованное и подписанное ЭЦП письмо.

- При получении сертификата уточните и запомните срок окончания его действия. Обычно, это год с момента выдачи.

- Поинтересуйтесь в банке или у разработчика «тянет» ли ваш компьютер и операционная система установку ПО для работы с ЭЦП.

- Первые отправки сделайте после подробных консультаций с представителями банка / разработчика ПО / пользователями, уже имеющими опыт работы с ЭЦП по вашей программе.

Электронная цифровая подпись

Попытки регламентировать электронный обмен информацией предпринимались еще в Советском Союзе. Общий подход здесь ясен и не вызывает практически ничьих возражений: это принцип аналогии права. Точнее говоря, нужно создать правовую конструкцию, которая бы могла исполнять все основные функции привычного бумажного документа.

В России 10 января 2002 г. принят Закон об ЭЦП. Целью настоящего Федерального закона является обеспечение правовых условий использования электронной цифровой подписи в электронных документах, при соблюдении которых электронная цифровая подпись в электронном документе признается равнозначной собственноручной подписи в документе на бумажном носителе.

В Законе дано определение электронного документа как документа, в котором информация представлена в электронно-цифровой форме (ст. 3).

В законодательстве определены условия, при соблюдении которых электронный документ приобретает статус письменного документа и может служить доказательством в судебном разбирательстве. Так, ГК РФ связывает признание за электронным документом статуса письменного документа с наличием электронной цифровой подписи. В п. 2 ст. 160 ГК РФ электронная цифровая подпись упоминается наряду с факсимильным воспроизведением подписи как один из аналогов собственноручной подписи. В ст. 75 АПК РФ указано, что наличие электронной цифровой подписи позволяет закрепить за электронным документом статус письменного доказательства. В Законе об информации электронная цифровая подпись (ЭЦП) называется реквизитом, закрепляющим за данным видом документа правовой статус документа.

Таким образом, данные законодательные акты связывали материально-правовое значение ЭЦП с приданием информации, представленной в электронно-цифровой форме, правового статуса документа или письменного документа (доказательства). Несмотря на то, что ГК РФ и АПК РФ рассматривают ЭЦП как аналог собственноручной подписи, они не допускали юридического отождествления ЭЦП с собственноручной (физической) подписью человека на бумажном документе. Акцент делался на закреплении одинакового правового статуса электронного документа и традиционного письменного документа с использованием для данной цели различных правовых и технических средств*(114).

Электронная цифровая подпись - это реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе (ст. Закона об ЭЦП).

Согласно Закону ЭЦП должна решать следующие задачи: защиту электронного документа от подделки, установление отсутствия искажений информации в электронном документе, идентификацию владельца сертификата ключа подписи (ст. 3).

Таким образом, ЭЦП должна обеспечить идентификацию (документ подписан определенным лицом) и аутентификацию (содержание не претерпело изменений с момента его подписания) электронного документа.

Однако следует отметить, что сущность же ЭЦП такова, что она не может непосредственно характеризовать владельца ЭЦП как личность. Связь же между ЭЦП и человеком, ее проставившим, носит не биологический, а социальный характер. Возникновение, существование и прекращение данной связи обусловлены совокупностью различных правовых, организационных и технических факторов.

Определение подлинности ЭЦП свидетельствует только о знании лицом, ее проставившим, закрытого ключа ЭЦП. Для того чтобы выяснить, действительно ли владелец сертификата ключа заверил документ ЭЦП, надо установить помимо факта подлинности ЭЦП и идентификацию человека, ее поставившего. Идентификация человека в традиционном понимании, как это происходит по личной подписи, непосредственно по ЭЦП невозможна. Доказать, что именно данное лицо заверило электронный документ ЭЦП, можно в результате процессуальной деятельности по доказыванию в ходе судебного разбирательства в соответствующем виде процесса*(116).

Независимость ЭЦП от носителя позволяет использовать ее в электронном документообороте. При использовании ЭЦП возможны договорные отношения между удаленными юридическими и физическими лицами без прямого или опосредованного физического контакта. Это свойство ЭЦП лежит в основе электронной коммерции.

Логическая природа ЭЦП позволяет не различать копии одного документа и сделать их равнозначными. Снимается естественное различие между оригиналом документа и его копиями, полученными в результате тиражирования (размножения).

Механизм обслуживания ЭЦП основан на программных и аппаратных средствах вычислительной техники, поэтому он хорошо автоматизируется. Все стадии обслуживания (создание, применение, удостоверение и проверка ЭЦП) автоматизированы, что значительно повышает эффективность документооборота. Вместе с тем автоматизация хоть и способствует повышению производительности труда, она выводит механизм подписи из-под контроля естественными методами (например, визуальными) и может создавать иллюзию благополучия. Поэтому для использования ЭЦП необходимо специальное техническое, организационное и правовое обеспечение.

Техническое обеспечение электронной цифровой подписи основано на использовании методов криптографии.

Любой документ можно рассматривать как уникальную последовательность символов. Изменение хотя бы одного символа в последовательности будет означать, что в результате получится уже совсем другой документ, отличный от исходного.

Чтобы последовательность символов, представляющих документ, могла, во-первых, идентифицировать ее отправителя, а во-вторых, подтвердить ее неизменность с момента отправления, она должна обладать уникальными признаками, известными только отправителю и получателю сообщения. Для этого используются различные средства шифрования, создаваемые и изучаемые наукой криптографией.

Для шифрования и дешифрования информации необходимо знать метод и ключ шифрования.

Метод шифрования - это формальный алгоритм, описывающий порядок преобразования исходного сообщения в результирующее. Ключ шифрования - это набор параметров (данных), необходимых для применения метода. Так, например, буквы любой последовательности символов можно заменить на соответствующие комбинации цифр - это метод шифрования. А конкретное указание, какую букву заменить на какую последовательность цифр, является ключом.

Существуют симметричные и несимметричные методы шифрования.

Симметричный метод шифрования состоит в том, что партнер создает ключ шифрования, который передает другому партнеру. Сообщение шифруется и дешифруется одним ключом. Этот алгоритм трудно напрямую использовать, например, в электронной коммерции, так как возникает проблема идентификации удаленного партнера.

Несимметричная (асимметричная) криптография использует специальные математические методы. В результате применения этих методов создается пара ключей: то, что зашифровано одним ключом, может быть дешифровано другим, и наоборот. Владелец ключей один оставляет у себя, а другой может распространить, например, прямой рассылкой через Интернет. Ключ, оставленный у владельца, называется закрытым или личным, другой - открытым или публичным.

Закрытый ключ электронной цифровой подписи - уникальная последовательность символов, известная владельцу сертификата ключа подписи и предназначенная для создания в электронных документах электронной цифровой подписи с использованием средств электронной цифровой подписи (ст. 3 Закона об ЭЦП).

Открытый ключ электронной цифровой подписи - уникальная последовательность символов, соответствующая закрытому ключу электронной цифровой подписи, доступная любому пользователю информационной системы и предназначенная для подтверждения с использованием средств электронной цифровой подписи подлинности электронной цифровой подписи в электронном документе (ст. 3 Закона об ЭЦП).

Закрытый ключ может быть скомпрометирован различными способами:

хищение ключа путем копирования в результате несанкционированного доступа к оборудованию (прямого или удаленного), на котором он хранится;

получение ключа путем ответа на запрос, использованный с признаками мошенничества или подлога;

хищение ключа в результате хищения оборудования, на котором он хранится;

хищение ключа в результате сговора с лицами, имеющими право на его использование (даже рядовой факт увольнения сотрудника, имевшего доступ к закрытому ключу организации, рассматривается как компрометация ключа).

Незаконность данных традиционных методов компрометации обеспечивает законодательство.

Это не относится к нетрадиционным методам реконструкции закрытого ключа по исходным данным, полученным вполне легально, в частности по открытому ключу. Возможность реконструкции определяется тем, что открытый и закрытый ключи связаны определенными математическими соотношениями. Теоретически знание открытого ключа дает возможность восстановить закрытый ключ. Однако на практике это связано с наличием специальных программных и аппаратных средств и огромными затратами вычислительного времени. Существует специальная отрасль науки, называемая криптоанализом, которая позволяет воспроизводить зашифрованную информацию и оценить степень защиты информации.

Поскольку от алгоритмов, на основе которых действует средство ЭЦП, зависит надежность и устойчивость документооборота, к средствам ЭЦП предъявляются специальные требования.

Средства электронной цифровой подписи - аппаратные и (или) программные средства, обеспечивающие реализацию хотя бы одной из следующих функций - создание электронной цифровой подписи в электронном документе с использованием закрытого ключа электронной цифровой подписи, подтверждение с использованием открытого ключа электронной цифровой подписи подлинности электронной цифровой подписи в электронном документе, создание закрытых и открытых ключей электронных цифровых подписей.

При создании ключей электронных цифровых подписей для использования в информационной системе общего пользования должны применяться только сертифицированные средства электронной цифровой подписи (п. 2 ст. 5). Использование несертифицированных средств электронной цифровой подписи и созданных ими ключей электронных цифровых подписей в корпоративных информационных системах федеральных органов государственной власти, органов государственной власти субъектов Российской Федерации и органов местного самоуправления не допускается (п. 3 ст. 5). В России деятельность по разработке средств ЭЦП относится к лицензируемым видам деятельности (Федеральный закон от 8 августа 2001 г. N 128-ФЗ "О лицензировании отдельных видов деятельности"*(117)).

Открытый ключ потому и называется открытым, что он доступен каждому из партнеров владельца закрытого ключа. Есть очень простой прием подмены открытого ключа с целью создания ложного канала связи. Допустим, сторона C желает перехватить чужие данные. В этом случае она может с помощью средств ЭЦП создать себе пару ключей и опубликовать открытый ключ якобы от имени партнера B. Тогда все сообщения от партнера А к партнеру B будут легко перехватываться и читаться стороной C, причем ни A, ни B не будут даже догадываться о том, что C участвует в "договорных" отношениях.

Эта форма злоупотребления основана на том, что хотя в открытом ключе и приводятся данные о его владельце, в нем нет средств, удостоверяющих, что эти данные подлинные. Без разрешения этого вопроса механизм ЭЦП не может быть использован ни в электронной коммерции, ни в электронном документообороте.

Таким образом, одним из основополагающих моментов использования электронной цифровой подписи для установления подлинности, целостности и аутентичности документов, хранимых, обрабатываемых и передаваемых с помощью информационных и телекоммуникационных систем, является подтверждение принадлежности открытого ключа ЭЦП конкретному лицу посредством выдачи сертификата ключа подписи. Поэтому значительная часть Федерального закона "Об электронной цифровой подписи" посвящена механизму удостоверения личности владельца открытого ключа.

Во всех случаях этот механизм основан на том, что вводится (назначается) дополнительная сторона, удостоверяющая принадлежность открытого ключа конкретному юридическому или физическому лицу. Вопросы: кто именно имеет право удостоверять открытые ключи, когда и как, - в законодательстве различных государств решаются по-разному. В частности, это может быть государственный орган или организация, уполномоченная государством для ведения данной деятельности. Возможно, что для внутреннего документооборота предприятия эту функцию можно поручить лицу, назначенному руководством, а для документооборота внутри ведомства - уполномоченному подразделению.

На практике сертификация открытых ключей выполняется следующим образом.

1. Лицо (юридическое или физическое), создавшее себе пару ключей (открытый и закрытый) с помощью средства ЭЦП, должно обратиться в орган, уполномоченный выполнить сертификацию. Этот орган называется удостоверяющим центром (Закон об ЭЦП).

2. Удостоверяющий центр проверяет принадлежность открытого ключа заявителю и удостоверяет этот факт добавлением к открытому ключу своей подписи, завизированной собственным закрытым ключом.

3. Любой партнер, желающий вступить в контакт с владельцем открытого ключа, может прочитать удостоверяющую запись с помощью открытого ключа удостоверяющего центра. Если целостность этой записи не нарушена, то он может использовать открытый ключ партнера для связи с ним.

Следует четко понимать, что удостоверяющий центр заверяет только факт принадлежности открытого ключа конкретному лицу или организации. Наличие полноценного сертификата открытого ключа говорит о том, что ключ можно использовать для удостоверения личности партнера в договорных отношениях. Но законность этих отношений удостоверяющим центром не подтверждается.

К удостоверяющим центрам предъявляются особые требования. Это обусловлено тем, что участники электронного документооборота не могут проверить корректность осуществления подобными организациями своих функций. Поэтому в целях защиты прав участников электронного документооборота государство берет на себя регулирование деятельности этих центров посредством выдачи лицензии на их работу со стороны соответствующего уполномоченного государственного органа.

Так, Закон об ЭЦП устанавливает, что удостоверяющим центром для информационных систем общего пользования может быть коммерческая организация, осуществляющая свою деятельность на основании лицензии. При оформлении лицензии организация, претендующая на ее получение, должна представить обоснование своей способности нести гражданскую ответственность (ст. 8).

В настоящее время в соответствии с рекомендациями Европейского Совета национальное законодательство стран Европы в части требований к удостоверяющим центрам должно содержать требования одобрения или лицензирования деятельности удостоверяющих центров, проверку соблюдения этими центрами необходимых для их деятельности условий, а также требование к уровню надежности технических и программных средств, используемых этими центрами, и т.д. В части экономического обоснования возможности удостоверяющего центра нести гражданскую ответственность за ненадлежащее исполнение своих обязанностей необходимо выделить три критерия:

наличие собственного минимально установленного капитала, выраженного в абсолютной сумме;

подтверждение этой суммы банковской гарантией;

наличие страховки*(118).

Значительно более трудной представляется задача практического создания в нашей стране инфраструктуры открытых ключей (PKI - Public Key Infrastructure) в системах электронного документооборота и электронной торговли.

Термин "инфраструктура открытых ключей" включает в себя полный комплекс программно-аппаратных средств, а также организационно-технических мероприятий, необходимых для использования открытых ключей.

Основным компонентом инфраструктуры является собственно система удостоверяющих центров.

Для создания целостной системы удостоверяющих центров необходимо определить модель и общую структуру системы; степень участия в ее построении различных государственных органов и коммерческих структур; используемые при создании информационные технологии.

Иерархический принцип построения государственного управления подразумевает достаточно естественную структуру построения в перспективе системы удостоверяющих центров системы электронного документооборота: от федерального уровня, через региональные центры и до ведомственных структур и конечных пользователей.

В данной модели определяющую роль выполняет совокупность удостоверяющих центров верхнего уровня, которые должны удовлетворять самым высоким требованиям по информационной безопасности. От надежности защиты этого уровня и доверия к нему в большой мере зависит надежность всей системы в целом и степень доверия к ней.

В настоящее время распространение получили две структурные модели системы сертификации - централизованная и децентрализованная.

Централизованная модель имеет иерархический характер и наиболее соответствует потребностям служебного документооборота. Децентрализованная модель имеет сетевой характер и может использоваться, например, в гражданском электронном документообороте.

В основе централизованной модели сертификации находится один уполномоченный орган сертификации. Такой орган называется корневым удостоверяющим центром (корневым центром сертификации).

Если чисто технически корневой центр не может обеспечить все запросы на выдачу и проверку сертификатов, поступающие от юридических и физических лиц, то он может сертифицировать другие дополнительные органы, называемые доверенными удостоверяющими центрами (доверенными центрами сертификации).

Доверенные центры тоже могут удостоверять чужие открытые ключи своими открытыми ключами, но при этом их открытые ключи тоже нуждаются в удостоверении. Их удостоверяет своим закрытым ключом вышестоящий центр сертификации.

Таким образом, участник электронного документооборота, получивший откуда-то открытый ключ неизвестного партнера, может:

установить наличие сертификата, удостоверенного электронной подписью удостоверяющего центра;

проверить действительность подписи центра сертификации в вышестоящем удостоверяющем центре;

если вышестоящий центр тоже является не корневым, а доверенным, то и его подпись можно проверить в вышестоящем центре, и так далее, пока проверка не дойдет до корневого удостоверяющего центра.

Такую проверку надо выполнить только один раз. Убедившись в правомочности корневого удостоверяющего центра, можно настроить свое программное обеспечение так, чтобы в дальнейшем доверие ему выражалось автоматически. И лишь в случаях, когда цепочку сертификатов не удается проследить до ранее проверенного доверенного центра (или до корневого центра), программное oбecпeчение выдаст предупреждение о том, что открытый ключ не имеет удостоверенного сертификата и пользоваться им нельзя.

Сетевая модель сертификации основана на взаимных договоренностях сторон (в последнем случае они будут иметь правовое значение, только если прямо отражены в двусторонних договоpax). Так, например, при отсутствии централизованной структуры доверенных удостоверяющих центров (или параллельно с ней, если законодательство это допускает) могут существовать сетевые модели сертификации. Такие модели охватывают группы юридических и физических лиц, например, по ведомственной принадлежности.

Два юридических или физических лица, вступающих в электронные коммерческие взаимоотношения, могут сами взаимно заверить друг другу открытые ключи, если обменяются ими при личной встрече с предъявлением друг другу учредительных документов или удостоверений личности (для физических лиц). В этом случае у них нет оснований сомневаться в истинной принадлежности открытых ключей.

Однако, например, электронная коммерция строится исходя из того факта, что участники не нуждаются в очной встрече. В этом случае две стороны могут договориться о том, что им взаимно заверит ключи третья сторона, которую они выберут сами. Так же могут договориться и прочие участники рынка. В результате возникает сложная структура, в которой все участники связаны, с одной стороны, двусторонними договорными отношениями, а с другой стороны, еще и выполняют функции заверителей для своих традиционных партнеров. С точки зрения отдельного коммерсанта доверие к его открытому ключу будет тем выше, чем больше количество сертификатов он получит от прочих участников рынка.

29. Какие виды электронной подписи определены в законодательстве?

Статья 5. Виды электронных подписей

1. Видами электронных подписей, отношения в области использования которых регулируются настоящим Федеральным законом, являются простая электронная подпись и усиленная электронная подпись. Различаются усиленная неквалифицированная электронная подпись (далее - неквалифицированная электронная подпись) и усиленная квалифицированная электронная подпись (далее - квалифицированная электронная подпись).

2. Простой электронной подписью является электронная подпись, которая посредством использования кодов, паролей или иных средств подтверждает факт формирования электронной подписи определенным лицом.

3. Неквалифицированной электронной подписью является электронная подпись, которая:

1) получена в результате криптографического преобразования информации с использованием ключа электронной подписи;

2) позволяет определить лицо, подписавшее электронный документ;

3) позволяет обнаружить факт внесения изменений в электронный документ после момента его подписания;

4) создается с использованием средств электронной подписи.

4. Квалифицированной электронной подписью является электронная подпись, которая соответствует всем признакам неквалифицированной электронной подписи и следующим дополнительным признакам:

1) ключ проверки электронной подписи указан в квалифицированном сертификате;

2) для создания и проверки электронной подписи используются средства электронной подписи, получившие подтверждение соответствия требованиям, установленным в соответствии с настоящим Федеральным законом.

5. При использовании неквалифицированной электронной подписи сертификат ключа проверки электронной подписи может не создаваться, если соответствие электронной подписи признакам неквалифицированной электронной подписи, установленным настоящим Федеральным законом, может быть обеспечено без использования сертификата ключа проверки электронной подписи.

30. Как соотносятся электронная подпись и собственноручная подпись на бумажном носителе?

С юридической точки зрения электронная цифровая подпись в электронном документе равнозначна собственноручной подписи в документе на бумажном носителе при соблюдении определенных условий (ст. 4).

Рассмотрим основные отличия этих двух видов подписи.

Рукописная подпись подтверждает факт взаимосвязи между сведениями, содержащимися в документе, и лицом, подписавшим документ, то есть является одним из средств идентификации личности. В основу использования рукописной подписи как средства идентификации положена гипотеза об уникальности личных биометрических параметров человека. Механизм выполнения физической подписи непосредственно обусловлен психофизиологическими характеристиками организма человека, и в силу этого подпись неразрывно связана с личностью подписывающего. Поэтому и возможна идентификация лица по его подписи.

Применение рукописной подписи имеет исторический и традиционный характер, хотя и не лишено известных недостатков*(115).

Характерной особенностью рукописной подписи является ее неразрывная физическая связь с носителем информации. То есть рукописная подпись возможна только на документах, имеющих материальную природу. Электронные документы, имеющие логическую природу, к этой категории не относятся. Таким образом, при совершении сделок, факт которых удостоверяется рукописной подписью, стороны-участники должны находиться либо в непосредственном контакте, либо в опосредованном через материальный носитель и услуги сторонних организаций (служб доставки).

Другой недостаток рукописной подписи является функциональным. Он связан с тем, что рукописная подпись обеспечивает только идентификацию документа, то есть подтверждает его отношение к лицу, поставившему подпись, но ни в коей мере не обеспечивает аутентификацию документа, то есть его целостность и неизменность. Без специальных дополнительных мер защиты рукописная подпись не гарантирует тот факт, что документ не подвергся содержательным изменениям в ходе хранения или транспортировки.

Рассмотрим особенности электронной цифровой подписи. В отличие от рукописной подписи электронная цифровая подпись имеет не физическую, а логическую природу - это просто последовательность символов, которая позволяет однозначно связать лицо, подписавшее документ, содержание документа и владельца ЭЦП. Логический характер электронной подписи делает ее независимой от материальной природы документа. С ее помощью можно подписывать документы, имеющие электронную природу (исполненные на магнитных, оптических, кристаллических и иных носителях, распределенные в компьютерных сетях и т.п.).